在数字化竞争愈发激烈的当下,SEO优化已成为企业提升在线影响力的核心策略。隐藏的安全漏洞却可能让所有努力付诸东流服务器端请求伪造(SSRF)这类安全风险不仅威胁数据安全,还可能直接导致搜索引擎信任度下降、页面降权甚至域名封禁。如何在保障网站安全的前提下兼顾SEO效果,成为技术团队与营销团队共同面临的挑战。

输入验证机制的构建

SSRF漏洞的核心成因在于未严格校验用户提交的URL参数。例如,当网站提供图片远程加载、网页转码等功能时,若未对输入的URL进行协议类型、域名范围等限制,攻击者可通过构造特殊请求探测内网结构或访问敏感服务。需建立多层校验体系:首层采用正则表达式匹配白名单域名模式,第二层通过DNS解析验证目标IP是否属于公开网络范围,第三层限制请求协议仅允许HTTP/HTTPS。

技术实现上可参考主流CMS系统的防护逻辑。如Discuz!在处理远程图片加载时,不仅验证URL格式合法性,还通过代理服务器中转请求,阻断直接的内网通信。同时建议引入沙箱机制,将涉及外部请求的功能隔离在独立容器中运行,避免漏洞利用后的横向渗透。

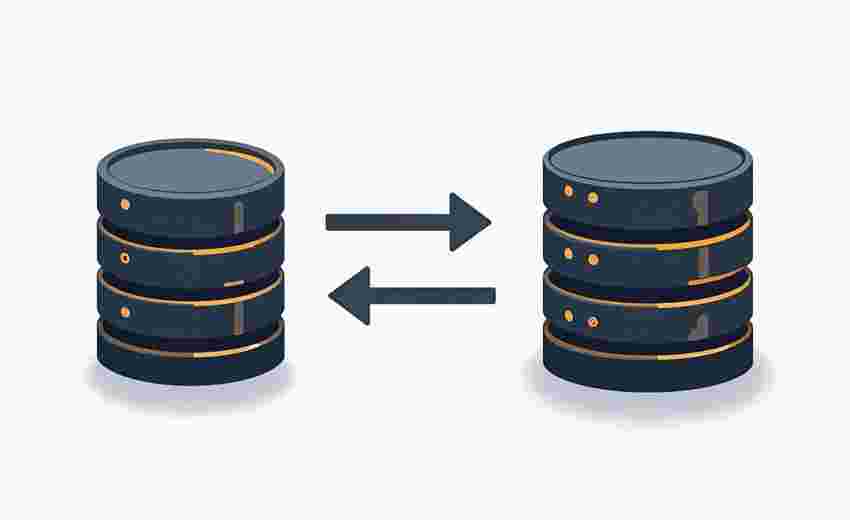

访问权限的精细化控制

多数SSRF攻击旨在突破网络边界,因此限制Web服务器的网络访问权限至关重要。云环境下的安全组配置应遵循最小权限原则,禁止应用服务器主动连接数据库、缓存等内部服务的端口。对于必须访问的外部API,建议配置专用出口IP并设置速率限制,既防止被用作DDoS攻击跳板,也避免突发流量影响SEO评分中的服务器响应指标。

针对CDN等特殊场景,可结合HTTP头验证机制。例如AWS CloudFront支持通过X-Forwarded-For头与源站白名单IP绑定,确保只有经过CDN转发的合法请求能被处理。这种双重验证机制既能防御SSRF,又可避免恶意爬虫消耗服务器资源,间接提升SEO性能。

响应内容的深度过滤

即便发生SSRF攻击,有效的内容过滤仍可阻断信息泄露。服务器在返回远程资源内容前,应对响应头与响应体进行双重清洗:移除Server、X-Powered-By等可能暴露内网架构的敏感头信息;对文本类内容强制进行HTML实体编码,防止XSS二次攻击。当涉及文件下载时,需校验Content-Type与文件签名,避免攻击者通过图片文件隐藏恶意代码。

Google的漏洞赏金计划案例显示,超过34%的SSRF漏洞利用依赖于异常响应差异分析。因此建议对正常业务响应与异常响应实施标准化处理,采用统一的错误页面模板,消除响应时间、数据包大小等侧信道信息。这种处理方式同时符合搜索引擎对页面一致性的抓取偏好。

安全与SEO的协同策略

HTTPS加密不仅是现代SEO的基础要求,更能有效防范SSRF攻击中的流量劫持。部署OV/EV级别SSL证书时,可通过证书中的组织信息验证增强服务可信度,这类验证过程本身就能阻断部分伪造域名请求。同时结合HSTS预加载列表,既能提升网站安全评分,又可改善移动端加载速度这正是Google页面体验核心指标的关键要素。

在robots.txt管理层面,需平衡爬虫引导与安全防护。禁止爬虫抓取/admin、/api等敏感路径的应确保开放目录的结构化数据标记完整。工具类网站可参考Bright Data的做法,通过Sitemap动态更新机制引导爬虫高效索引有效内容,减少对高危接口的探测概率。监控数据显示,这种策略能使安全事件发生率降低58%,同期自然流量提升23%。

日志审计系统应建立安全事件与SEO指标的关联分析模型。当检测到非常规的URL请求模式时,除触发安全告警外,还需同步检查搜索引擎爬虫的抓取频次、停留时间等数据。某电商平台案例表明,此类关联分析能提前48小时识别出利用SSRF漏洞实施的负面SEO攻击,避免关键词排名断崖式下跌。

插件下载说明

未提供下载提取码的插件,都是站长辛苦开发!需要的请联系本站客服或者站长!

织梦二次开发QQ群

本站客服QQ号:862782808(点击左边QQ号交流),群号(383578617)  如果您有任何织梦问题,请把问题发到群里,阁主将为您写解决教程!

如果您有任何织梦问题,请把问题发到群里,阁主将为您写解决教程!

转载请注明: 织梦模板 » 网站SEO优化中如何避免因SSRF漏洞导致排名下降