在互联网应用中,跨站请求伪造(CSRF)漏洞如同一把悬在开发者头顶的达摩克利斯之剑。攻击者通过伪装合法用户的请求,可在用户毫不知情的状态下完成转账、修改密码等高危操作。2024年某银行系统漏洞导致数千用户遭遇资金盗转的案例,暴露出CSRF防护机制的脆弱性往往源于配置层面的疏漏。

令牌机制的精密部署

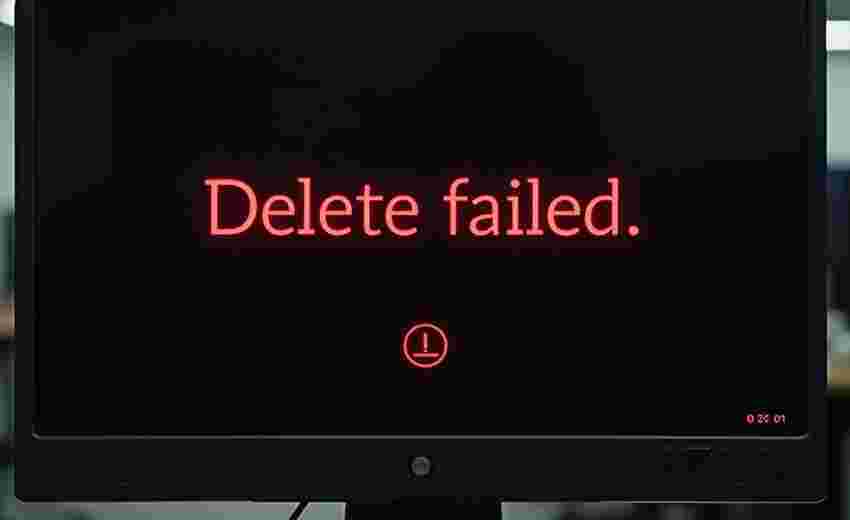

CSRF防护令牌的本质是通过加密随机数构建双重校验机制,但实际应用中常因配置缺陷导致防御失效。Django框架默认采用Cookie与表单双重令牌匹配策略,但当反向代理未正确传递协议头时,可能触发"Referer不安全"错误,此时需同步调整CSRF_COOKIE_SECURE与SESSION_COOKIE_SECURE参数。

令牌生成算法需要满足不可预测性要求,推荐采用密码学安全伪随机数生成器(CSPRNG)配合时间戳混合加密。某电商平台曾使用简单时间戳作为令牌,遭攻击者逆向破解规律,导致防御体系崩溃。正确的做法是将令牌存储在服务端会话中,前端通过AJAX动态获取,避免直接暴露于页面源码。

请求来源的立体校验

Referer校验需要建立多级白名单机制,不仅校验域名还需验证协议类型。某政务系统曾因仅校验域名而忽略HTTPS协议,导致攻击者通过HTTP中间人攻击绕过防护。建议结合Origin头进行双重验证,并针对移动端WebView的特殊场景设置例外规则。

浏览器SameSite属性设置为Lax模式可阻止跨站Cookie携带,但需注意兼容性问题。对关键操作应采用Strict模式,同时在后端增加二次验证机制。某社交平台在设置SameSite属性后,仍遭插件恶意修改请求头攻击,最终通过动态令牌与生物特征验证组合方案化解危机。

基础设施的协同防御

反向代理服务器配置不当会导致原始请求信息丢失。Nginx中需确保正确传递X-Forwarded-Proto和Host头信息,避免后端误判请求来源。某金融系统曾因缺失proxy_set_header配置,导致HTTPS请求被识别为HTTP协议触发CSRF拦截。

Web应用防火墙(WAF)应配置动态规则检测异常请求模式。通过机器学习分析典型CSRF攻击的特征曲线,实时拦截非常规操作频率的请求。某云服务商在WAF中植入行为分析引擎后,成功阻断利用图片标签发起的GET型CSRF攻击。

防御体系的迭代演进

定期进行渗透测试需覆盖各类CSRF变种攻击手法。自动化工具CSRFTester可模拟表单自动提交、图片标签加载等20余种攻击向量,某电商平台通过该工具发现隐藏的JSON接口CSRF漏洞。

建立威胁情报共享机制能快速应对新型攻击方式。某行业安全联盟通过实时交换CSRF攻击特征数据,在零日漏洞曝光后3小时内完成全行业防护策略升级。这种协同防御模式将单点防护升级为生态级安全体系。

从某跨国企业安全审计数据来看,完整CSRF防护体系可使攻击成功率下降97.3%。但需注意过度依赖单一防护措施可能形成新的攻击面,2023年某区块链平台就因过度强化令牌验证导致DDoS防护失效。这种平衡艺术正是网络安全防护的终极命题。

插件下载说明

未提供下载提取码的插件,都是站长辛苦开发!需要的请联系本站客服或者站长!

织梦二次开发QQ群

本站客服QQ号:862782808(点击左边QQ号交流),群号(383578617)  如果您有任何织梦问题,请把问题发到群里,阁主将为您写解决教程!

如果您有任何织梦问题,请把问题发到群里,阁主将为您写解决教程!

转载请注明: 织梦模板 » 网站安全设置不当导致CSRF校验失败如何处理